开发人员在决定是否使用 GitHub 上的开源项目时所查看的元数据很容易被伪造,并为攻击者提供了一种诱使平台用户下载恶意代码的方法。Checkmarx 的研究人员在一份新报告中警告说道,因此开发人员需要努力验证那些将代码提交到存储库的人的身份,而不是从表面上看元数据。

在 GitHub 上寻找开源项目的开发人员往往会青睐那些活跃、维护并与在平台上拥有既定跟踪记录的开发人员相关联的项目。开发人员考虑的数据点包括随着时间的推移,GitHub 的开源代码贡献者可能对项目所做的提交或更改的数量。Git 为每个更改分配一个唯一的 ID,该 ID 描述了所做的特定更改、创建更改的人员及其时间戳。通常,具有大量相关提交的项目被视为正在积极维护的标志。

但根据 Checkmarx 的说法,攻击者可以轻松地伪造所有数据点,以使其代码看起来可信,并欺骗粗心的开发人员下载恶意代码。例如,可以操纵与每个提交相关联的时间戳,使其看起来像是发生在与实际时间完全不同的时间。报告称,威胁参与者所要做的就是改变他们本地机器上的两个变量。

Checkmarx 供应链安全负责人 Tzachi Zornstain 表示,为降低上当的风险,开发人员应检查他们计划使用的代码是否由身份已验证的人提交。GitHub 提供了一项功能,允许开发人员在提交代码时验证他们的身份。他还建议开发人员使用 GitHub 功能,允许他们对代码进行数字签名,因此他们的贡献被验证为他们自己的。该功能包括一个“警惕模式”,显示以该名称贡献的所有代码的状态,包括其他人可能以他们的名义提交的代码。

NFT 平台 Premint NFT 遭到黑客攻击,攻击者入侵了其官方网站并窃取了 314 个 NFT。据区块链安全公司 CertiK 的专家称,这是有史以来最大的 NFT 黑客攻击之一。专家的分析显示,攻击者在 premint.xyz 中植入了恶意 JavaScript 代码。该脚本旨在指导用户在将钱包连接到网站时“为所有人设置批准”,这一环节允许攻击者访问他们的加密资产。

虽然由于域名服务器不再存在,恶意文件不再可用,但攻击的影响在链上是可见的。总共有 6 个外部拥有的账户 (EOA) 与攻击直接相关,大约 275 ETH 被盗(约 37.5 万美元)。攻击始于 UTC 时间上午 07:25,攻击者将第一批被盗的 NFT 转移到他们控制的钱包中。黑客涉及六个 EOA,好消息是其中两个已被提前发现,受害者通过调用“revoke.cash”取回了资金。

Certik 表示:诸如此类的攻击利用了 web3 项目对 web2 基础设施的依赖所带来的集中化问题和单点故障。这种黑客行为正变得越来越流行,CertiK 的第二季度报告详细说明了攻击者如何显著增加针对其他官方账户(如社交媒体平台)进行攻击的情况。Certik 专家提供了防止此类事件的建议,web3 项目应始终围绕具有集中风险和单点故障的点建立分散实践。

Roaming Mantis针对Android和iOS用户发起攻击

在袭击了德国、台湾、韩国、日本、美国和英国之后,Roaming Mantis 行动转向针对法国的 Android 和 iOS 用户,可能会危及数万台设备。Roaming Mantis 被认为是出于经济动机的威胁行为者,于 2 月开始以欧洲用户为目标。

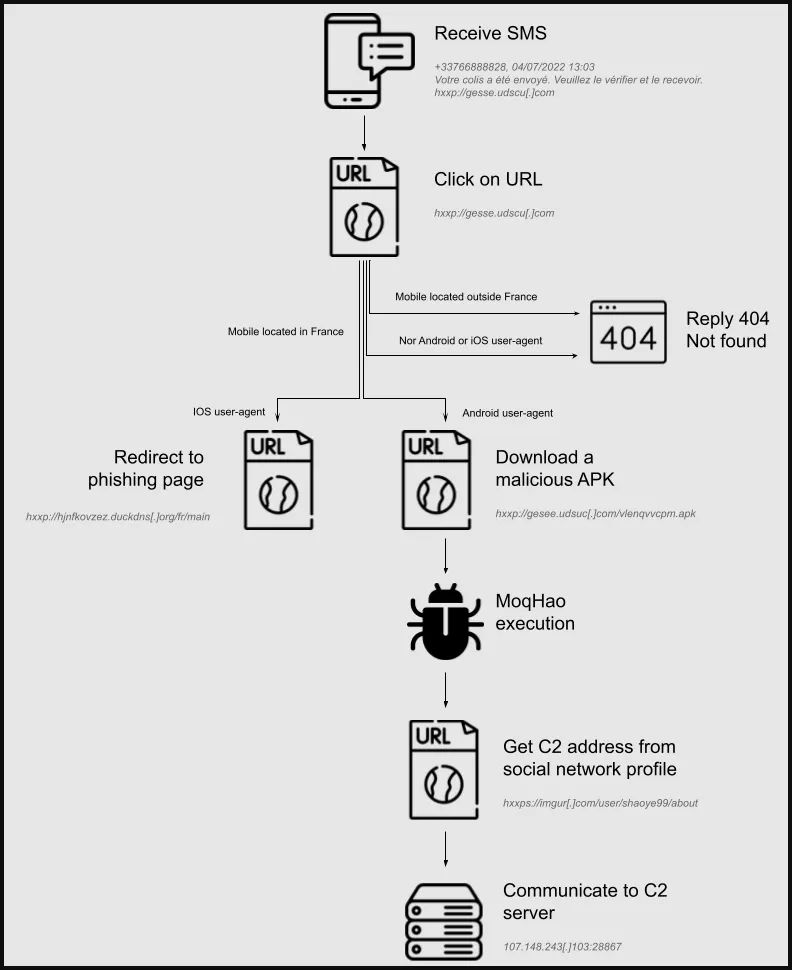

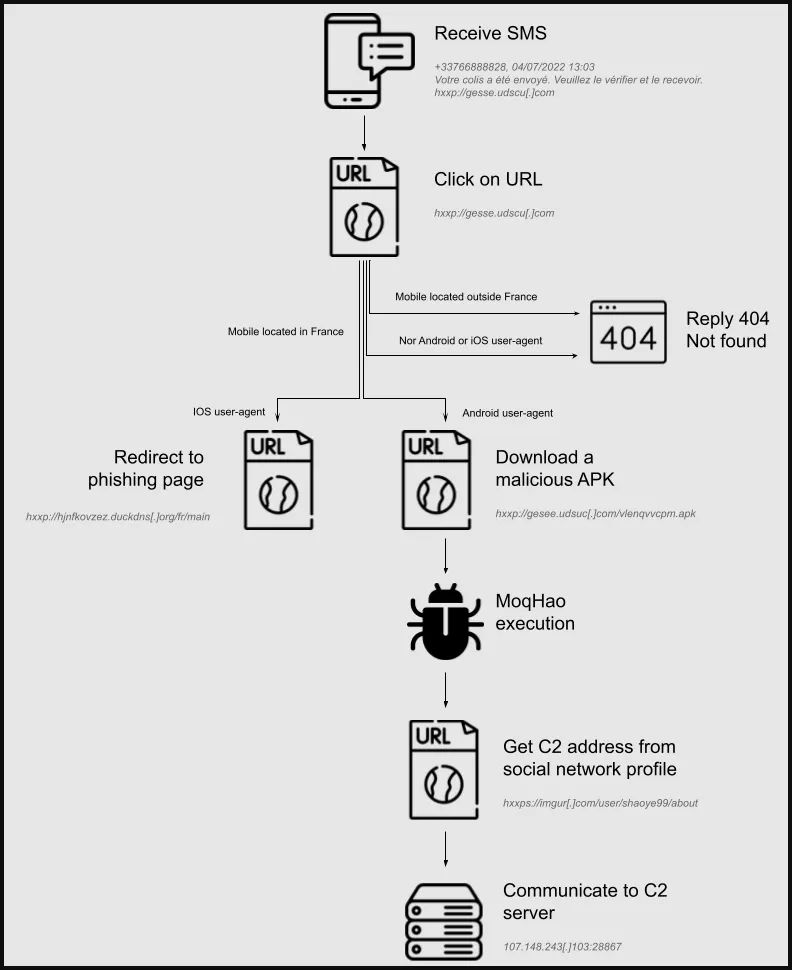

在最近观察到的一个活动中,威胁参与者使用 SMS 通信来引诱用户在其 Android 设备上下载恶意软件。如果潜在受害者使用 iOS,他们将被重定向到 Apple 凭据的网络钓鱼页面。在今天发布的一份报告中,网络安全公司 SEKOIA 的研究人员表示,Roaming Mantis 组织现在正在 Android 设备上投放 XLoader (MoqHao) 有效载荷,这是一种强大的恶意软件,可以计算远程访问、信息窃取和短信垃圾邮件等功能。

正在进行的 Roaming Mantis 活动以法国用户为目标,从向潜在受害者发送短信开始,敦促他们关注 URL。短信通知已发送给他们的包裹,他们需要查看并安排其交付。如果用户位于法国并且正在使用 iOS 设备,他们会被定向到窃取 Apple 凭据的网络钓鱼页面。Android 用户被指向一个为移动应用程序提供安装文件的站点(Android 软件包工具包 - APK)。对于法国以外的用户,Roaming Mantis 的服务器显示 404 错误并且停止攻击。

该 APK 执行并模仿 Chrome 安装,请求风险权限,例如短信拦截、拨打电话、读写存储、处理系统警报、获取帐户列表等。命令和控制 (C2) 配置从硬编码的 Imgur 配置文件目标中检索,这些目标以 base64 编码以逃避检测。SEKOIA 证实,到目前为止,已经有超过 90,000 个唯一 IP 地址从主 C2 服务器请求 XLoader。在 Roaming Mantis 网络钓鱼页面上交出 Apple iCloud 凭证的 iOS 用户数量未知,可能相同甚至更高。

知名印度航班预订网站 Cleartrip 周一宣布了一起数据泄露事件,其中涉及未知数量的受害者的信息。该网站由电子商务巨头 FlipKart 拥有,该网站告诉媒体,目前仍在对这个问题进行调查,并聘请了一家外部法医公司来帮助解决这个问题。(注:FlipKart 的大股东是沃尔玛)

公司发言人说:“迄今为止的调查表明,姓名、电子邮件 ID 和电话号码等有限的信息受到了影响。“安全异常”使黑客“未经授权访问了 Cleartrip 内部系统的其中一部。另外,已经联系了印度的网络当局,他们正准备在必要时采取法律行动。”但Cleartrip 代表没有回答有关违规发生的具体时间、涉及多少受害者以及其平台中的任何漏洞是否已解决的问题。

安全研究员 Sunny Nehra 在 Twitter 上分享了黑客在私人论坛上发布的被盗文件的截图。黑客的文件中包括大量客户和供应商数据。屏幕截图中显示的信息表明,黑客攻击发生在最近几个月,其中几个文件名标注了 2022 年 5 月。

近年来,涉及印度航空业的公司经常成为黑客的攻击目标。今年 5 月,在 SpiceJet 航空公司报告遭到勒索软件攻击后,数百人被困在印度各地的机场。2020 年,TechCrunch 报道称,一名安全研究人员成功侵入 SpiceJet 的系统,并获得了 120 万名乘客的信息,其中包括几名政府官员。印度国家航空公司在 2021 年 5 月表示,其软件提供商之一的数据泄露造成了超过 450 万使用其服务的乘客的个人信息泄露。

阿尔巴尼亚政府遭受了“大规模网络攻击”,迫使其网站下线。

在与当地新闻媒体分享的一份声明中,政府将此事件归咎于“来自国外的攻击。此外,为了不让这次攻击破坏他们的信息系统,国家信息社会局暂时关闭了在线服务和其他政府网站。政府还强调,存储在其网站上的所有公民数据都是“安全且完整的”。政府并没有暗示谁可能是这次攻击的幕后黑手,但指出“这些恶意行为者使用的方法类似于去年在国际网络空间中观察到的攻击。”

追踪全球互联网中断情况的 NetBlocks 在推特上表示,该服务于当地时间周六晚上 9 点左右首次中断。“已确认:# 阿尔巴尼亚国家信息社会机构 (AKSHI) 网络已被暂时关闭以应对重大网络攻击;实时网络数据显示,从周六晚上开始,服务中断数小时,影响了在线政府服务。”

阿尔巴尼亚政府正在与微软和美国琼斯集团国际的专家合作,以解决这一问题,“并使其恢复正常”。

点击左下角「阅读原文」,了解更多极验可信流量治理解决方案。

https://www.darkreading.com/application-security/how-attackers-could-dupe-developers-into-downloading-malicious-code-from-github

https://securityaffairs.co/wordpress/133339/cyber-crime/crooks-stole-375k-from-premint-nft-it-is-one-of-the-biggest-nft-hacks-ever.html

https://www.bleepingcomputer.com/news/security/roaming-mantis-hits-android-and-ios-users-in-malware-phishing-attacks/

https://therecord.media/indian-flight-booking-site-cleartrip-announces-data-breach/

https://www.infosecurity-magazine.com/news/albanian-government-massive-cyber/

适应型验证全新第四代极验行为验,全新第四代行为式验证码,以变应万变,安全能力、体验配置和验证模式全面升级,以更有趣的验证形式为企业对抗黑产保驾护航

直连三大运营商网关取号服务,已获得三大运营商特有的数据网关+SIM 卡验证能力。全新一键认证添加前置风控,便捷之余保证安全,帮助企业优化验证流程,助力运营拉新、留存、促活

基于极验设备指纹的能力,利用三维复核技术和GCN知识图谱技术,大幅提升设备标记准确性,并使企业获悉更多流量背后的关联,为流量治理奠定基础

作为全球交互安全创领者,极验的服务已经应用于全球 32万 家网站或APP,每天提供超过 14亿 次的安全防护。极验在 20 个细分行业的头部企业覆盖率达到52.4%,渗透在大家的衣食住行等方方面面。

早起上班时,上KFC点一个早餐,打开36kr浏览行业新闻,再打开石墨文档准备办公;出差旅游时,在国航上订个机票,再去华住或者Airbnb上订个住宿;休闲娱乐时,上B站看看视频,刷刷微博,玩下原神、剑网三的游戏,等等。在极验人的努力下,我们已经为全球亿万互联网用户节约了大约340万 天时间,约等于 90个世纪。

575100【极验安全周报】攻击者利用时间戳在GitHub传播恶意代码

文章评论