近日,一篇来自v2ex的文章被多名博主转发,其称其下站点莫名多了不知名状态的helloworld文章,内容为“Welcome to wiki This is your first post. Edit or delete it, then start blogging!”,因此怀疑被挂马,并对此进行核实,发现了一个记录几万个被攻破网站的信息的站点。

▲原文链接:https://www.v2ex.com/amp/t/588483

为求实,我搜索后,发现确实有许多含有该句子的文章

随意打开其中一个站点,发现连续发送了6条(第二页还有),并且时间均为7月末,与v2ex博主描述一致,具有明显的自动化发送特征。

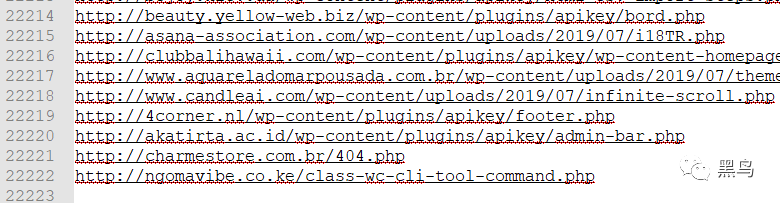

紧接着,通过获取博主提供的全是后门的txt,下载后发现,数量锐减到2万条,与博主所说的3万5并不符合

由于目前网上同行大多认为是插件存在漏洞导致,因此打算将所有的wordpress网站存在的插件进行聚类查看可能性最大,但由于通用插件过多,方案作废。

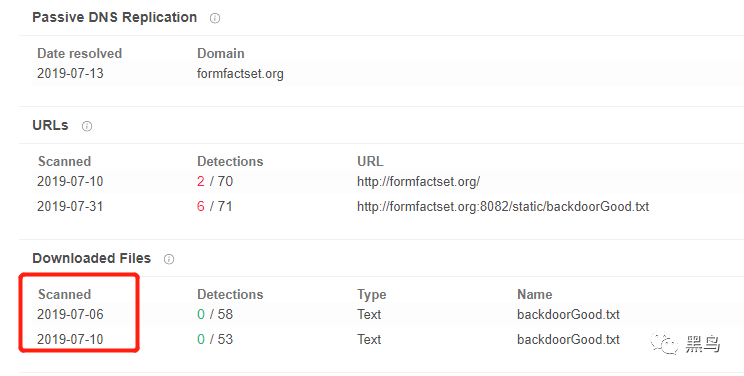

因此从下载地址出发,查看VT查询结果,发现在7月6日疑似开始布局,文件名仍然为backdoorGood.txt

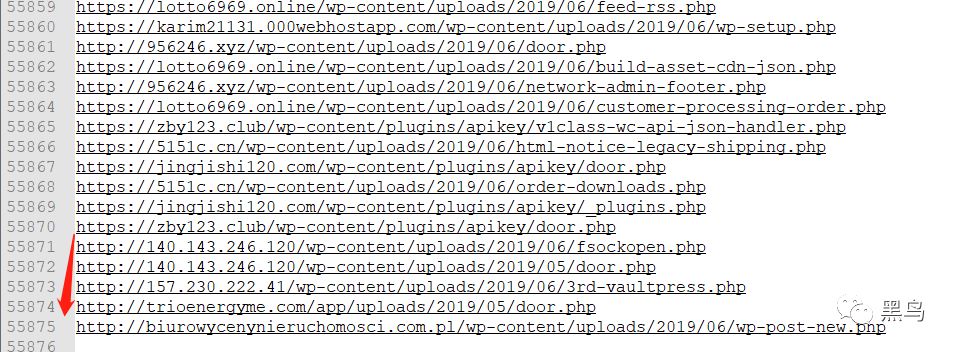

发现当时列表的Wordpress站点数量高达5万5,而另一个10号的锐减到4万。

这中间发生了什么,主要我随机挑了几个,发现也并没有发送那个helloworld推文,因此从列表锐减的速度 5万->4万->2万来判断,是失去权限了。

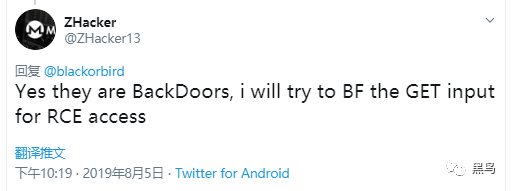

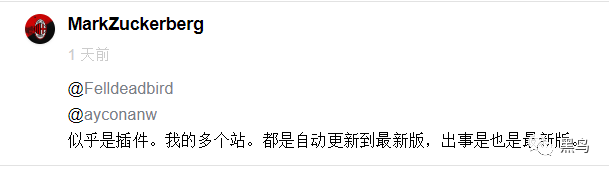

但在询问了某大佬后,他给出了下面的答复

在进一步关联分析后,发现域名历史解析ip如下,前三乌拉圭后两欧洲。域名最早解析为5月21日,因此可以确定黑产团伙最早活动时间。

45.227.253.227

45.227.253.234

45.227.253.226

193.57.40.47

193.57.40.36

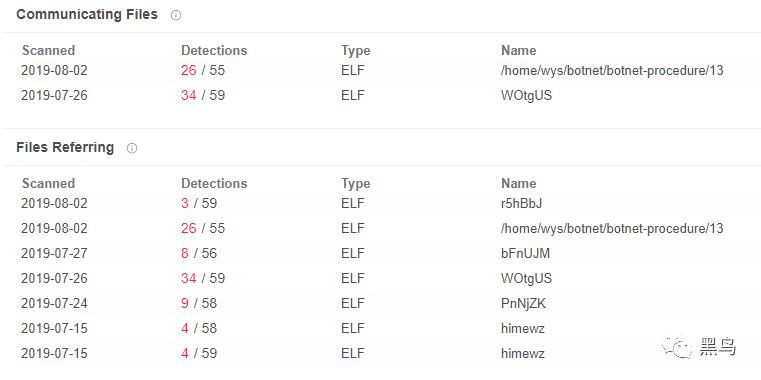

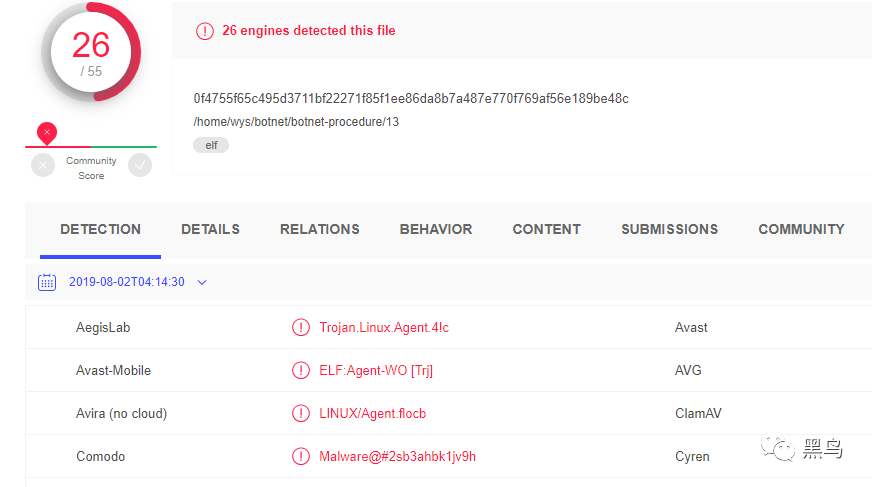

其中域名下有多个回连C2样本

疑似均为linux僵尸网络木马

并且僵尸网络的木马,都是从Wordpress站点中下载获得

https://indojayaprimergy.com/wp-content/plugins/apikey/3JQoFf

http://www.skoda-bohemiamotors.pl/wp-content/uploads/2019/05/bunIjd

https://www.georgevaults.com/wp-content/uploads/2019/05/WOtgUS

https://indojayaprimergy.com/wp-content/plugins/apikey/3JQoFf

https://free-food.000webhostapp.com/wp-content/uploads/2019/06/vULqz9

https://tgm.tgmapartments.com/hack/f190Iw

http://boutique.liberal.ca/wp-content/uploads/2019/06/8puk0P

而且量很大,我就不一一贴上来了。

至此,一个保守拥有5万5台Wordpress上传恶意软件权限的,通过Wordpress下载linux僵尸网络黑产团伙,展示于此。

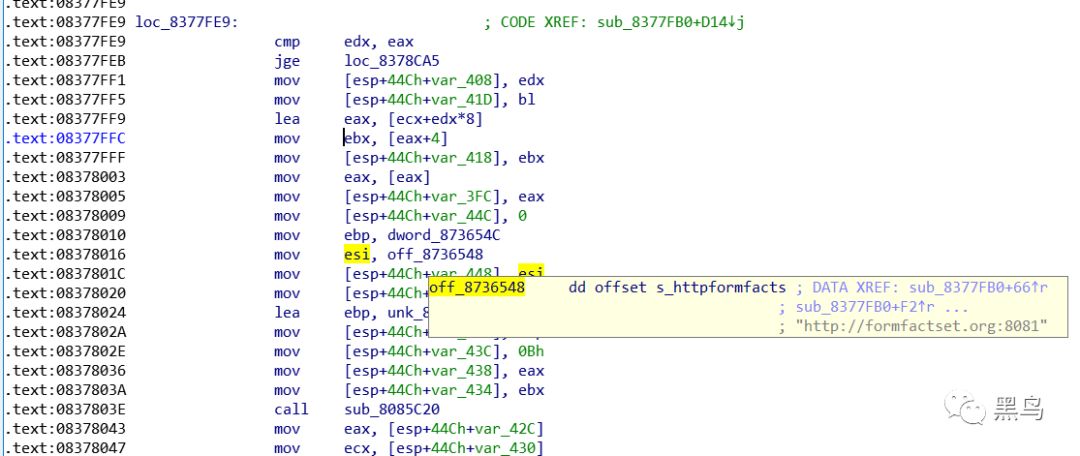

而由于僵尸网络木马仅简单分析一二,个人感觉和wordpress漏洞会有点关系,这里他访问的是8081端口(不知道有啥没访问成功)

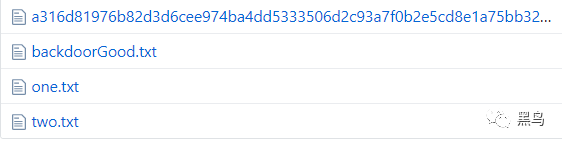

下面我将最初7月6号的列表上传至Github,但愿从中能帮助老大哥们。

one=5万5

two=4万

剩下的是2W2

僵尸网络样本我也传了一个上去,有兴趣也可以看看

地址:

https://github.com/blackorbird/APT_REPORT/tree/master/data/wordpress

如果有哪位大哥在下载列表,然后核查发现自己的站点不幸中招,自动发送了那段推文,请及时保存日志,联系公众号后台,将有专业人员进行核查,防止可能存在的插件漏洞被进一步扩散。

但愿其他老大哥可以通过这些线索发现到底是什么导致了这么大批Wordpress被入侵的问题的根源,防止威胁继续扩散。

解决方案:

1、更新最新版wordpress

虽然博主说最新版也出事了

2、因此,要么关站,要么看戏吧。。

IOC:VT自取

近期阅读

吓得我赶紧点了个赞

文章评论