安全研究人员又发现了超过2000个WordPress站点,感染了被加载到WordPress后端登录页面的键盘记录器,研究人员将这些新发现的感染地点与 2017年12月初发生的类似行动联系起来。

回顾: 2017年12月发生的事件:

在将近5500个受感染的WordPress网站上发现了键盘记录器

将近5500个WordPress站点被恶意脚本所感染,这些脚本记录键盘敲击,有时还会使浏览器加载加密的程序。

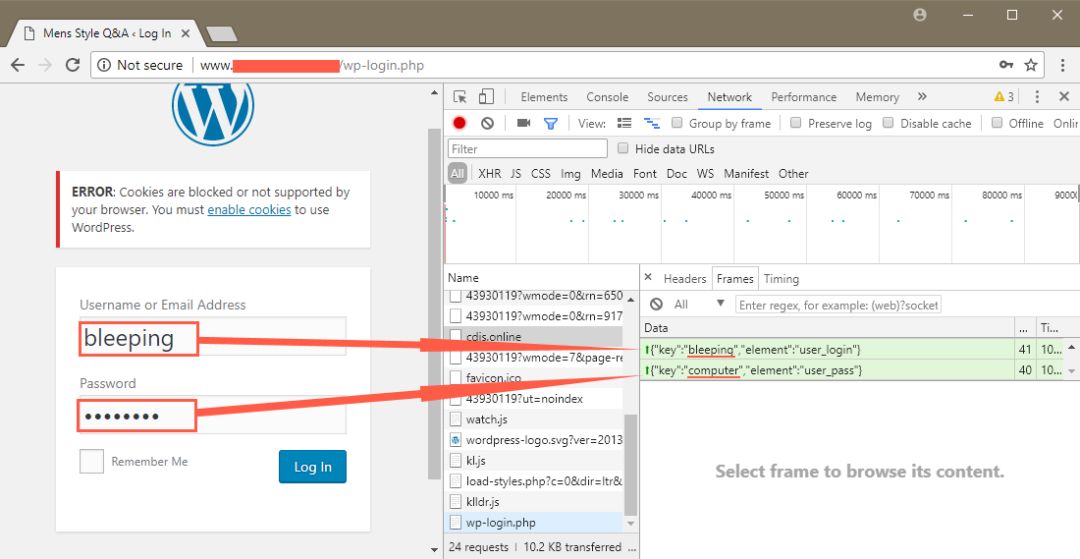

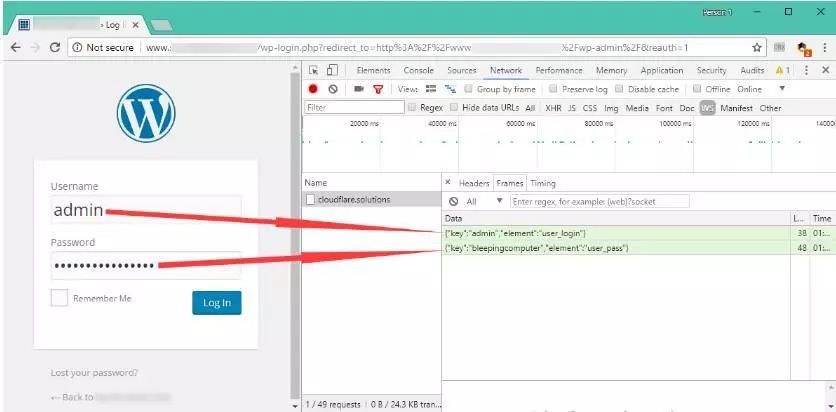

恶意脚本从“cloudflare.solutions ”的域名加载,它与Cloudflare没有任何关系,恶意脚本能记录用户在表单字段内输入的任何内容。

该脚本加载在站点的前端和后端,这意味着当登录到站点的管理面板时,它还可以记录用户名和密码。

当左边的脚本在前端运行时,也很危险。在大多数WordPress网站上,唯一可以窃取用户数据的地方是评论栏,一些WordPress网站被配置为在应用商店上配置,在这些实例中,攻击者可以记录信用卡数据和个人用户详细信息。

这些事件大多发生是因为黑客通过各种手段入侵WordPress站点,并将恶意脚本隐藏在函数内,php是所有WordPress主题的标准文件。

攻击很简单。不法分子找到不安全的WordPress网站 - 通常运行较老的WordPress版本或较旧的主题和插件 - 并利用这些网站的漏洞将恶意代码注入到CMS的源代码中。

恶意代码包括两部分。对于管理员登录页面,代码加载托管在第三方域的键盘记录器。对于该网站的前端,骗子使用访问该网站的人员的CPU加载Coinhive在浏览器自动挖矿、

骗子迁移到新的域名

对于2017年末的活动,骗子从“cloudflare.solutions”域名中加载了他们的键盘记录。这些攻击事件影响了近5,500个WordPress站点,但是在12月8日当注册服务商封了这些黑客的域名后,这些攻击就停止了。

根据Sucuri昨天发布的一份新报告,自2017年4月以来,该公司一直在跟踪这一活动,现在骗子正在从三个新域名cdjs.online,cdns.ws和msdns.online加载键盘记录器。

基于经由publicwww.com获得的数据,有超过2000位点加载从这三个域名

[脚本1,2,3 ]

https://publicwww.com/websites/%22cdjs.online%22/

https://publicwww.com/websites/%22cdns.ws%22/

https://publicwww.com/websites/%22msdns.online%22/

华盟君担心,并不是所有的受影响的网站都被收录在PublicWWW中,受害者的数量可能会更大。

建议WordPress网站所有者检查他们的网站,更新需要更新的东西,并检查是否在他们的登录页面上加载了可疑的脚本。

攻击者从2017年4月开始活跃

如前所述,这个活动自2017年4月以来一直在进行,到2017年的大部分时间里,黑客正忙于在被黑网站上嵌入横幅广告,并加载伪装成假jQuery和Google Analytics JavaScript文件的Coinhive加密脚本。

直到十二月,这个组织才开始采用更为狡猾的通过键盘记录器收集管理员凭证的做法?

你可能喜欢

WordPress 4.6远程代码执行漏洞(非插件无需认证,附Poc,演示视频)

文章评论