起因:

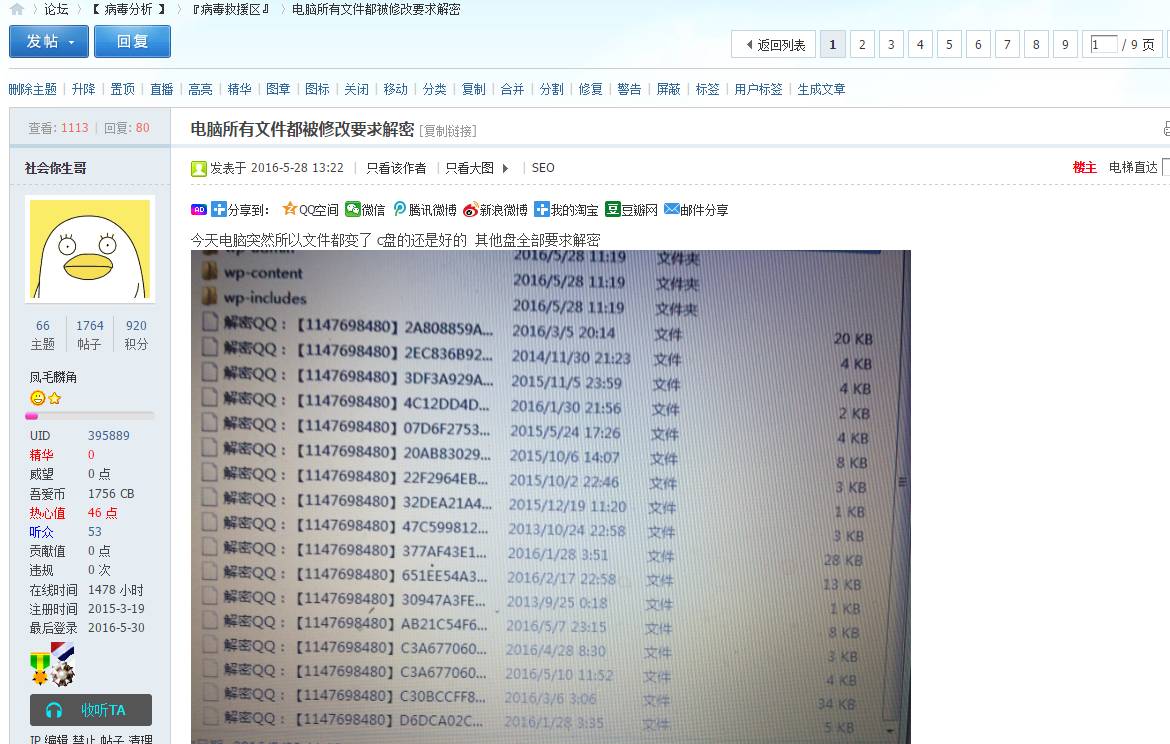

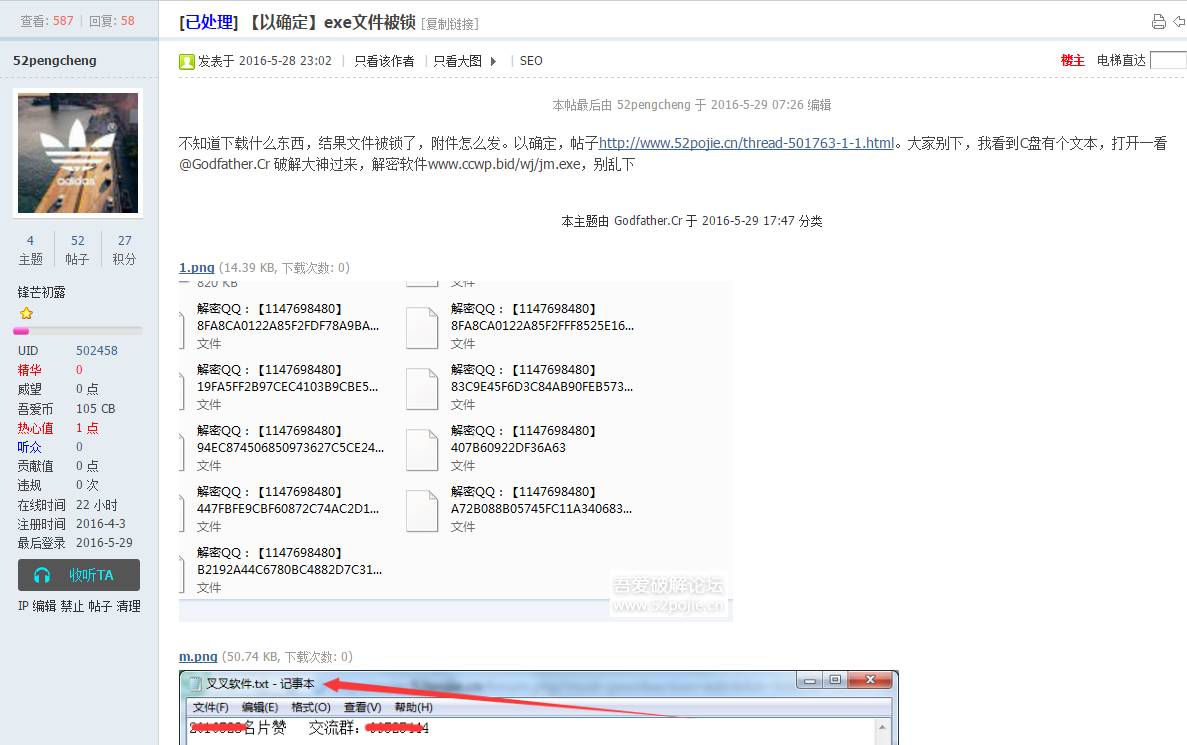

两天内在病毒救援区收到多位会员发帖求助,电脑所有文件被加密勒索。

收到反馈之后多位管理积极跟进调查,最终确定感染源为LYQ发布的帖子

[转载] 名片赞源码,小号多刷的快

http://www.52pojie.cn/thread-501763-1-1.html

经过和LYQ确认沟通,木马帖子是转载于

最新修复版QQ名片赞源码,已经修复上次别人说不能刷的问题

http://bbs.125.la/thread-13899308-1-1.html

木马行为:

这个敲诈木马行为比较简单,先枚举当前硬盘所有程序,然后只将程序的文件名进行加密,文件本身没有修改,加密后的文件名为“解密QQ:1147698480 xxxx”,xxxx为原始文件名加密后的密文。木马运行加密后会删除自身。

木马作者信息:

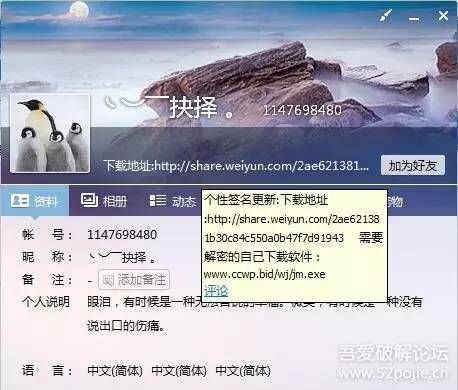

通过被加密内容上提供的解密QQ,我们查看到此人的QQ资料如下:

下载地址:http://share.weiyun.com/2ae621381b30c84c550a0b47f7d91943

需要解密的自己下载软件:www.ccwp.bid/wj/jm.exe

上面两个下载地址获得的文件信息如下:

腾讯助手.exe MD5: 1711D4178CDAF94118FBBC2CEC0E2ADB (木马文件)

jm.exe MD5: 4DBE53E39BA252653A2ECEEA4DE1D3E3(解密工具,需要购买)

挖掘木马作者信息:

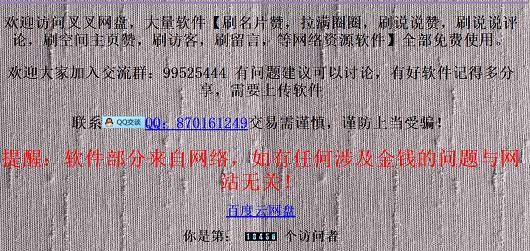

通过木马作者提供的下载地址,和其他whois信息,我们确认www.ccwp.bid IP:139.129.185.69 为木马作者所有的网址(阿里云注册域名并使用阿里云万网服务器投放木马),在木马作者的网址中,也含有大量QQ营销捆绑木马的软件)

通过whois信息和网址内提供的信息,我们也可以确认QQ:870161249 为木马作者的大号。通过搜索不难发现大号已经有过敲诈放木马的经历:

有这些信息很容易继续挖出作者本人,交给交给警察哥哥了。

木马解密工具:

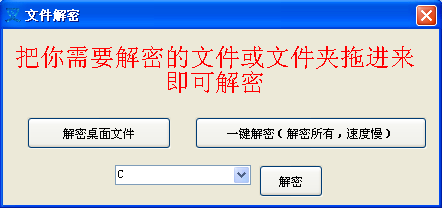

解密工具打开后需要向木马作者进行缴费注册才能使用,来看下验证原理。

工具打开后访问http://ccwp.bid/jm/jm.php来获得已经缴费可以使用的机器码,和本地机器码进行对比,如果有就可以打开了。

破解比较简单,直接把这部分网络验证跳过去即可,方便中毒用户解密,我们已经将破解后的解密工具提供下载:

jm_Crack.exe MD5: 30A1F5A028F5F74BECDE80FFB993EEE5

链接: http://pan.baidu.com/s/1slmWY0d 密码: hwfh

后记:

木马作者技术很一般,使用易语言制作的敲诈木马功能和解密工具验证方式比较单一

对于木马信息我们提供给以下机构进行跟进处理:

1、360,提供木马和木马网站,核实后会给予拦截。

2、腾讯,提供木马作者两个QQ和提供的木马下载地址,核实后会给予查封。

3、阿里,提供木马作者使用的域名注册信息和服务器信息,核实后会给予查封。

4、网警,你懂的。

不要误入歧途,断送美好前程,对于LYQ转载木马我们给予加违规处罚,虽然你也是受害者但同时也有责任确保你发布的程序安全。

大家对木马病毒分析感兴趣的话可以来吾爱破解的病毒分析区,海量病毒分析精华贴等你来学http://www.52pojie.cn/forum-32-1.html

最后想对那些涂怀不轨的人说,在吾爱破解这样的高端技术论坛玩木马病毒这种小伎俩,分分钟就给剥的干干净净看得清清楚楚了,这里都是活跃在互联网安全界最前沿的精英,任何小动作就是自讨苦吃,奉劝那些蠢蠢欲动的人,尽快走入正途,不要误入歧途!

最后感谢大家一直以来对吾爱破解论坛的支持和维护,论坛安全离不开大家监督,任何违法违规的行为都逃不过大家的眼睛和管理的审查,对待此类行为论坛绝不手软,坚决处罚到底!

--官方论坛

www.52pojie.cn

--推荐给朋友

公众微信号:吾爱破解论坛

或搜微信号:pojie_52

文章评论